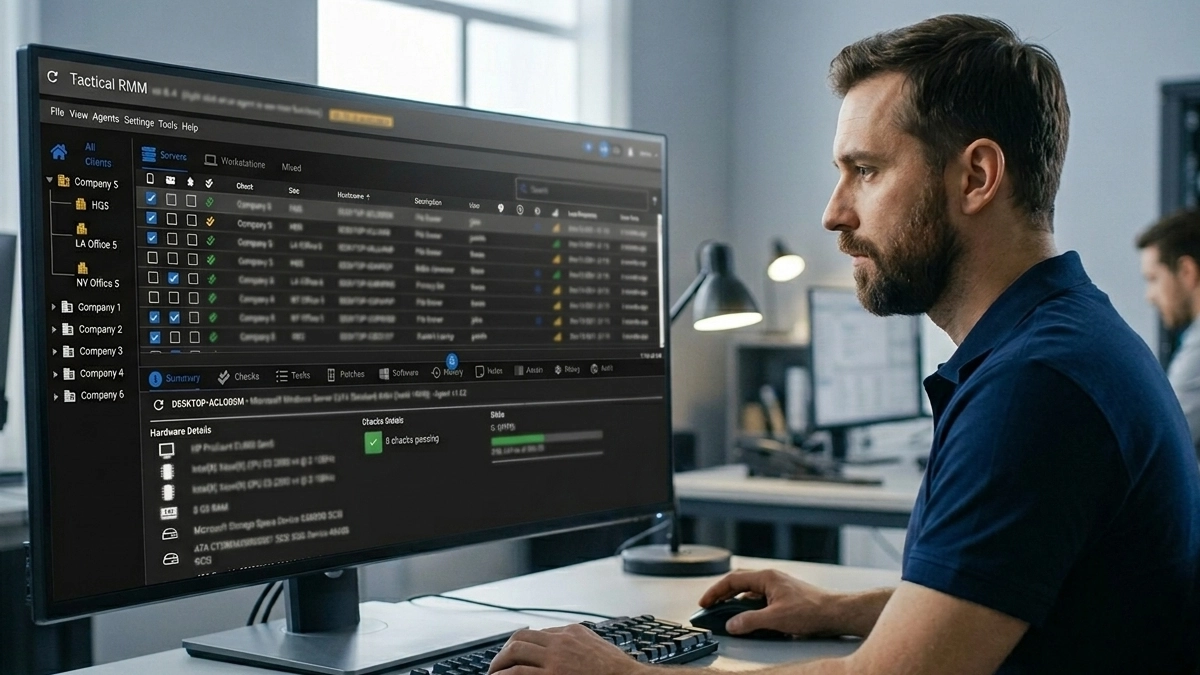

Chez PCI, nous sommes constamment à la recherche de manières de renforcer la sécurité de nos clients. C’est pourquoi nous sommes fiers d’annoncer l’ajout de Wazuh à notre pack de services Cloud !

Wazuh est une solution de sécurité open source qui offre une surveillance en temps réel, une analyse de logs, une détection d’intrusion, une réponse aux incidents, des mises à jour et correctifs de sécurité continus, ainsi qu’une intégration avec d’autres outils de sécurité. Les principales fonctionnalités de Wazuh incluent :

- Surveillance en temps réel : Wazuh surveille en continu les activités sur les systèmes et les réseaux pour détecter les incidents.

- Analyse de logs : Wazuh utilise l’analyse de logs pour surveiller les activités sur les systèmes et les réseaux et détecter les anomalies.

- Détection d’intrusion : Wazuh utilise des algorithmes avancés pour détecter les intrusions et les activités malveillantes sur les systèmes et les réseaux.

- Réponse aux incidents : En cas d’incident, Wazuh peut envoyer une alerte pour permettre une réponse rapide et minimiser les risques de sécurité, ou bien directement agir sur le système ciblé.

- Intégration avec d’autres outils : Wazuh peut être intégré avec d’autres outils de sécurité pour offrir une protection complète des systèmes et des réseaux.

En plus de ses fonctionnalités robustes, Wazuh est compatible avec une large gamme de systèmes, que ce soit Windows, Linux ou Mac. Wazuh est également compatible avec les solutions « Agentless », tels que les switchs ou les routeurs.

Une fois un agent ajouté sur une poste ou un serveur, Wazuh propose différents tableaux de bord très complet, tel que :

– Les évènements de sécurité :

– La vérifications de respect des standards de configuration d’un système :

– Ou encore, très importants, les vulnérabilités connus des différents logiciels installées :

En intégrant Wazuh à notre pack Cloud, nous offrons à nos clients une solution de sécurité complète qui peut être facilement déployée sur les systèmes existants. Ils peuvent désormais bénéficier d’une surveillance en temps réel et d’une détection rapide des incidents pour minimiser les risques de sécurité, peu importe le système qu’ils utilisent.